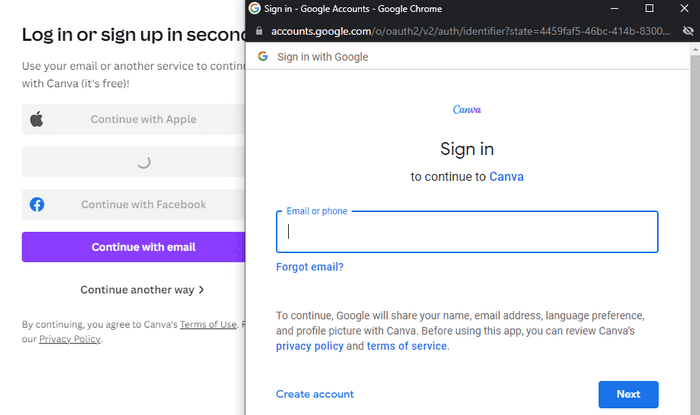

Поддельное окно авторизации, чтобы выманить пароль пользователя Современные средства HTML/CSS позволяют сгенерировать фрейм, практически неотличимый от настоящего браузера, как на скриншоте вверху. Более того, можно нарисовать в нём «адресную строку» с любым URL. Это открывает двери для нового класса атак, который получил название BitB (браузер внутри браузера). Насколько реальны такие атаки и что можно противопоставить в качестве защиты? Читать дальше →

Подробнее

Четырнадцать ведущих мировых экспертов в области компьютерной безопасности и криптографии опубликовали документ, в котором выдвигают возражения против использования сканирования контента на стороне клиента. По мнению экспертов, оно создает риски для безопасности и конфиденциальности. Читать далее

Подробнее![[Перевод] 3 способа визуального извлечения данных с помощью JavaScript](/uploads/habrahabr_logo.png)

К старту курса о Frontend-разработке мы решили поделиться переводом небольшого обзора визуальных атак, позволяющих получать закрытую информацию о пользователе вне зависимости от того, применяется ли правило ограничения домена. Некоторые из обсуждаемых уязвимостей закрыты, но развитие технологий веба порождает новые вариации старых атак. Читать далее

Подробнее

Всем привет! В июле мы провели в Краснодаре первый митап по Backend-технологиям – а теперь самое время обсудить Frontend. Приглашаем на онлайн-митап с разработчиками SimbirSoft. Как всегда, участие бесплатное, а за самые интересные вопросы спикеры подарят полезные подарки. Читать дальше →

Подробнее

Представьте, что светлое будущее информационных технологий наступило. Разработаны и повсеместно внедрены технологии разработки безопасного кода. Наиболее распространенный софт чрезвычайно сложно взломать, да и нет смысла: самые интересные данные вообще хранятся в отдельном, полностью изолированном программно-аппаратном «сейфе». Взломать чью-нибудь почту, подобрав простой пароль, воспользоваться намертво «зашитым» админским доступом к роутеру уже не получается: практики разработки и

Подробнее

Актуальны ли ещё угрозы XSS? Прошло около 20 лет с тех пор, как Cross Site Scripting (XSS) появился как вид атаки. С тех пор мы получили богатый опыт и знания, защита наших сайтов стала намного сложнее, а многочисленные фреймворки были призваны оберегать нас от ошибок. Но последние данные показывают совсем другую картину: в первых кварталах 2017 года количество сообщений об XSS-атаках и количество найденных уязвимостей выросло в несколько раз. В этом хабропосте мы расскажем, как страшно…

Подробнее

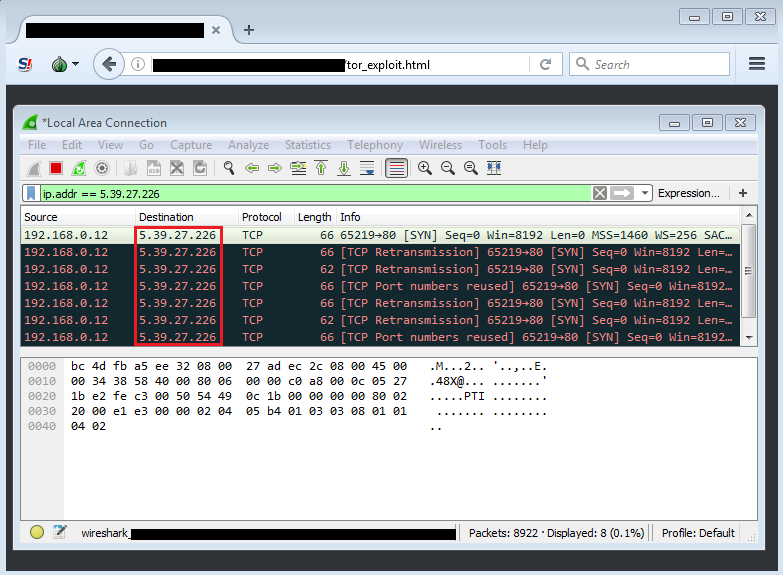

Разработчики Mozilla и Tor в срочном порядке выложили патчи для браузеров, которые устраняют критическую 0day-уязвимость браузера под Windows, Mac и Linux. По мнению независимого эксперта, новый эксплойт почти в точности идентичен эксплойту для 0day-уязвимости 2013 года (исполнение произвольного кода после загрузки в браузер специально составленного JS-скрипта), которую успешно использовало ФБР для деанонимизации пользователей Tor, в том числе посещавших сайты с детской порнографией.

Подробнее![[Перевод] XSS уязвимость по-прежнему сохраняется для WordPress](https://habrastorage.org/files/6e3/9cc/f42/6e39ccf42b04428fab9448e2a161c7de.jpg)

В ходе регулярных проверок и исследований была обнаружена сохранность XSS уязвимости, которая затрагивает плагин WordPress Jetpack, установленный на более чем миллион WordPress сайтов. Уязвимость может быть легко использована с помощью wp-комментариев, и поэтому рекомендуется обновить свой плагин как можно быстрее, если Вы этого еще не сделали. Читать дальше →

Подробнее